Đây là một post trên Phê tê bốc.

Tor project là một tập hợp các công cụ được-cho-là-bảo-mật bao gồm Tor browser và Tor relay network dùng các máy tính của các tình nguyện viên để tạo ra một end-to-end-encryption peer-to-peer network trong lòng Internet, để mọi người có thể yên tâm duyệt web và gửi, nhận thông tin mà không sợ bất kỳ ai nghe trộm, xem trộm.

Ông bà nào muốn biết Tor hoạt động như thế nào thì cứ việc gu gờ hoặc ChatGPT. Tất nhiên người không có trình cơ bản mà đọc tài liệu online hoặc AI phò thì cũng chả biết cái đéo nào là đúng hay sai. Nhưng ông bà nào có kiến thức về cyber security một tí thì sẽ thấy Nếu (Big Nếu) Tor làm đúng như nó nói, thì đây là một hệ thống bảo mật vô cùng tốt, bao gồm nhiều lớp bảo mật và mã hoá chồng chéo, gửi thông tin qua một ma trận của các relay network nên không ai có thể tìm ra vị trí người gửi - nhận thông tin, đồng thời không ai có khả năng đọc trộm, xem trộm bất kỳ cái gì.

Rất nhiều phóng viên điều tra độc lập, những người hoạt động đối lập tại các quốc gia khác nhau trên thế giới, mafia, tội phạm hình sự, các tổ chức khủng bố, và cả những người bình thường tán gái mà lại sợ lộ, gái ngoại tình sợ chồng biết đều có sử dụng Tor. Những đối tượng này đều rất yên tâm là đã dùng Tor là không sợ bố con thằng nào.

Nhưng đáng tiếc, cũng như những giấc mơ đẹp khác của nhân loại, cái gì tốt quá thì thường là too good too be true, và là cái bẫy của deep.

Nhất là Tor lại là một project của The US Naval Research Laboratory, Mỹ tạo ra, rồi release ra public cho bà con dùng free. Phòng Nghiên cứu công nghệ của Hải quân Mỹ nếu có thua NSA thì cũng chỉ thua một tí là cùng. Công nghệ của bọn này nói chung là rất kinh khủng, vì chúng nó làm việc cho deep.

Bà con yêu tự do, làm cách mạng, phản chiến, tội phạm, giai xinh gái đẹp trên thế giới dùng Tor hơn hai chục năm nay, gần đây mới ngã ngửa ra rằng hệ thống encryption của Tor rất phò, có backdoor và rất yếu, rất dễ bị lợi dụng để làm lộ vị trí người dùng và tamper thông tin. Thế mà không ai bị bắt mới là lạ.

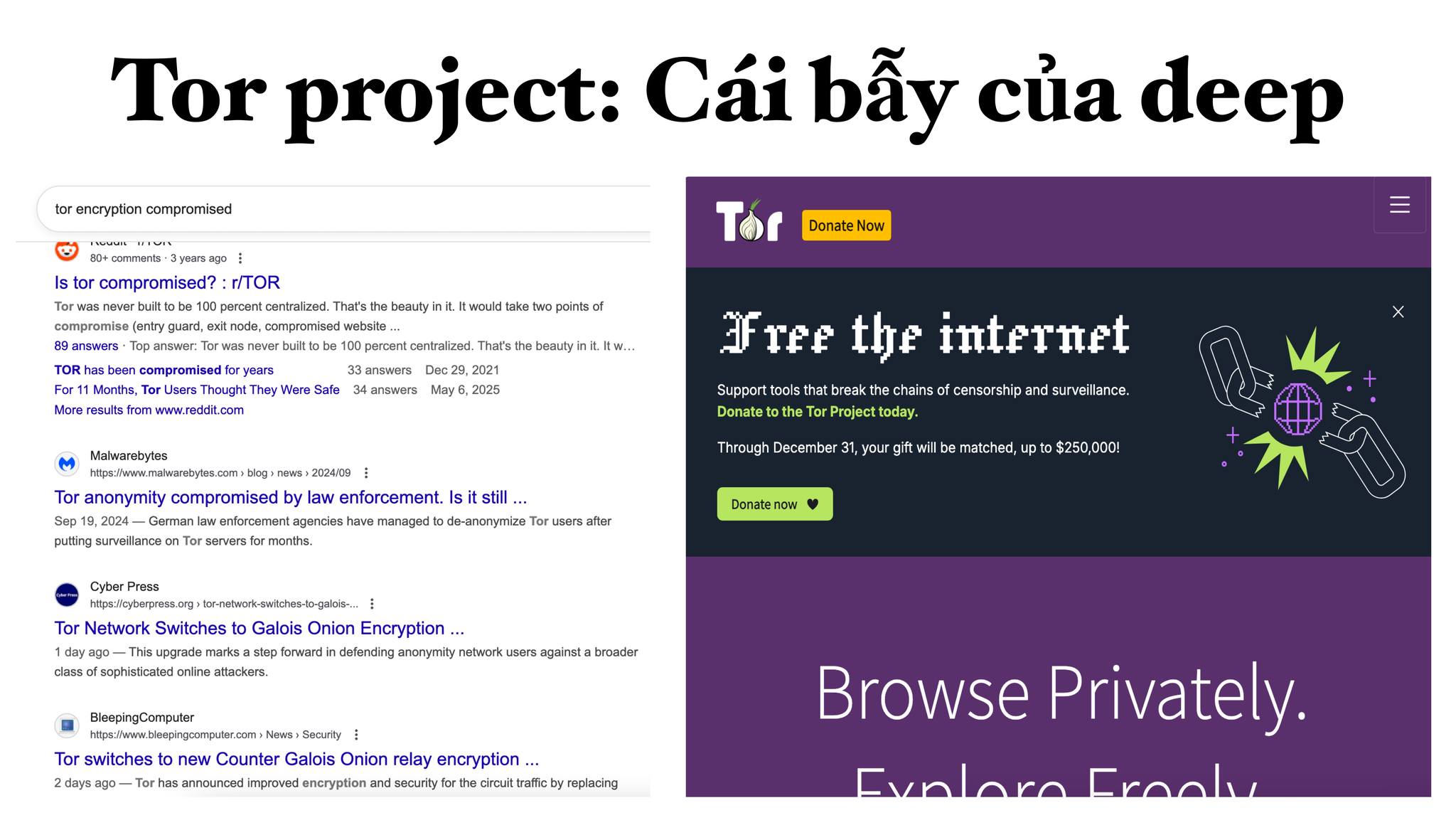

Chi tiết cụ thể, ông bà nào quan tâm có thể search gu gờ "tor encryption compromised". Giải thích thì dài, em lười, mà các ông các bà cũng không đủ trình để hiểu.

Nghe quen quen, phỏng ạ. Cũng giống như Bitcoin với Blockchain, suppose là bảo mật, không ai biết người giao dịch ...etc... Đến khi vụ SilkRoad (Con đường tơ lụa trên mạng, không phải con đường tơ lụa thời xưa) của chú Ross Ulbricht vỡ lở, thì mới phát hiện ra có một đám các chú quan chức, FBI, ATF ăn hối lộ của SilkRoad bằng Bitcoin, nghĩ là không ai biết mình là ai, không sợ bị bắt, không sợ có bằng chứng ăn hối lộ, nhưng cuối cùng thì các chú vào khám ngồi bóc lịch hết. Mà đây cũng là các phe phái khác nhau trong deep đánh nhau thôi, chứ còn FBI và ATF cũng toàn là deep. Em có viết qua qua về vụ Con đường tơ lụa ở đây: Nhìn lại các giá trị công nghệ cuối thế kỷ 20, đầu thế kỷ 21

Đây không phải là vì các tác giả của Tor quá ngu, mà là bọn chúng cố ý làm thế để lừa quần chúng có ý tưởng chống deep vào bẫy. Ai dùng công cụ của chúng nó đều bị chúng nó nghe trộm, xem trộm hết. Còn chuyện có bị bắt hay không là do bọn deep ăn trên ngồi trốc có muốn hay không thôi, chứ không phải chúng nó không biết.

Như em đã nói ở đâu đó, từ trước đến giờ các công cụ được-gọi-là-bảo-mật đã release ra tới public là chả có bảo mật chó gì hết, đều là bịp, đều có backdoor. Các chính quyền mà muốn đọc trộm cái gì thì mất chưa tới 3 giây đồng hồ.

Những vụ báo chí đưa tin kiểu năm nào có chính quyền bang nào ở Mỹ bắt được thằng nghi phạm khủng bố, không đọc được thông tin trên iPhone của nó, phải xin lệnh toà án, phải thuê chuyên gia hết bao nhiêu triệu $, rồi chính quyền nước nào bắt thằng gì chủ Telegrams vì sợ Telegrams có end-to-end encryption cho tội phạm dùng này nọ, toàn là tin láo. Những thứ như thế là để diễn cho quần chúng ngu dốt xem.

Vụ Telegrams em có viết ở đây:

và ở đây:

Các encryption algorithm implementation trong public đều có thể bị NSA và các agencies cùa các nước nghe lén, xem lén.

Vụ Juniper router 2015, các ông các bà có thể tìm gu gờ "Juniper router vulnerabitity 2015". Các encryption key của router bị bọn NSA patch thế chó nào còn mỗi 32-bit, thay vì 2048-bit hoặc 4096-bit.

Năm đó em đang làm project IoT ở Cisco. Khi xảy ra vụ này, em phải hand code lại từ đầu chứ không dùng đồ có sẵn trong thương mại, viết lại thư viện mã hoá của Cisco, nâng cấp từ SHA-1 lên SHA-3, cụ thể là dùng SHA-256, và một đám thư viện handshake các thứ để generate public/private key cho IoT devices và Cisco router, switch, fastpad.

Quay lại vụ Tor này, có một điểm khá lý thú là hiện nay, sau khi phát hiện ra lỗi encryption và weak authentication, thì một trong những cải tiến sắp tới của Tor là viết lại thuật toán relay bằng cách dùng Counter Galois Onion, dựa trên lý thuyết toán Galois Theory của Évariste Galois, một nhà toán học đã đấu súng chết vì gái hồi 193 năm trước.

Trong suốt gần 180 năm, Galois Theory chỉ là lý thuyết. Cho mãi đến cuối thế kỷ 20, đầu thế kỷ 21 thì lý thuyết của Galois mới được ứng dụng vào Computer Science và Cyber Security như Galois Counting Mode và Counter Galois Onion. Điều này cho thấy ranh giới giữa Toán lý thuyết và Toán ứng dụng đôi khi cũng mờ nhạt, phỏng ạ? Có những thứ tưởng chừng cao siêu, viển vông, chả có ý nghĩa thực tiễn gì, nhưng phải hàng trăm năm sau mới có ứng dụng.

Bài học rút ra là: Muốn giỏi toán thì phải mê gái. Đồng thời muốn giỏi toán và mê gái mà vẫn còn sống chứ không chết sớm như Évariste Galois thì phải võ thuật cao, bắn súng giỏi nữa.